Étude de cas : l'analyse des vulnérabilités ouvre la voie aux services de sécurité gérés

Une entreprise de systèmes informatiques propose des services de sécurité gérés sur mesure et mise sur des faits en temps réel grâce à des analyses de vulnérabilité automatisées pour s'adresser à ses clients. Cela rend les points critiques pour la sécurité transparents, le Shadow IT visible et offre des points de départ concrets pour parler de la sécurité informatique.

Contexte

Notre partenaire, un fournisseur leader d'automatisation holistique avec des services de sécurité gérés complémentaires, est conscient de la situation précaire des entreprises en matière de sécurité informatique et souhaite aborder les décideurs de manière ciblée. La vente croisée de services de cybersécurité se fait généralement par l'intermédiaire du gestionnaire de compte dans le cadre de projets d'automatisation en cours. Cela provoque de temps en temps la mauvaise humeur des administrateurs informatiques du client, qui considèrent cela comme une ingérence dans leur domaine.

En même temps, il y a bien sûr des contacts avec de nouveaux clients de la part de la vente de sécurité. Celles-ci doivent être bien préparées, ce pour quoi on manque souvent de temps et, en profondeur, de connaissances. Lors d'une phase pilote, l'équipe de vente a utilisé pour la première fois les analyses des vulnérabilités informatiques de LocateRisk sous forme de tableaux de bord lors des entretiens de vente et a été enthousiasmée. "Nous utilisons LocateRisk pour ouvrir des portes. Pour cela, c'est gigantesquement bon".

Solution

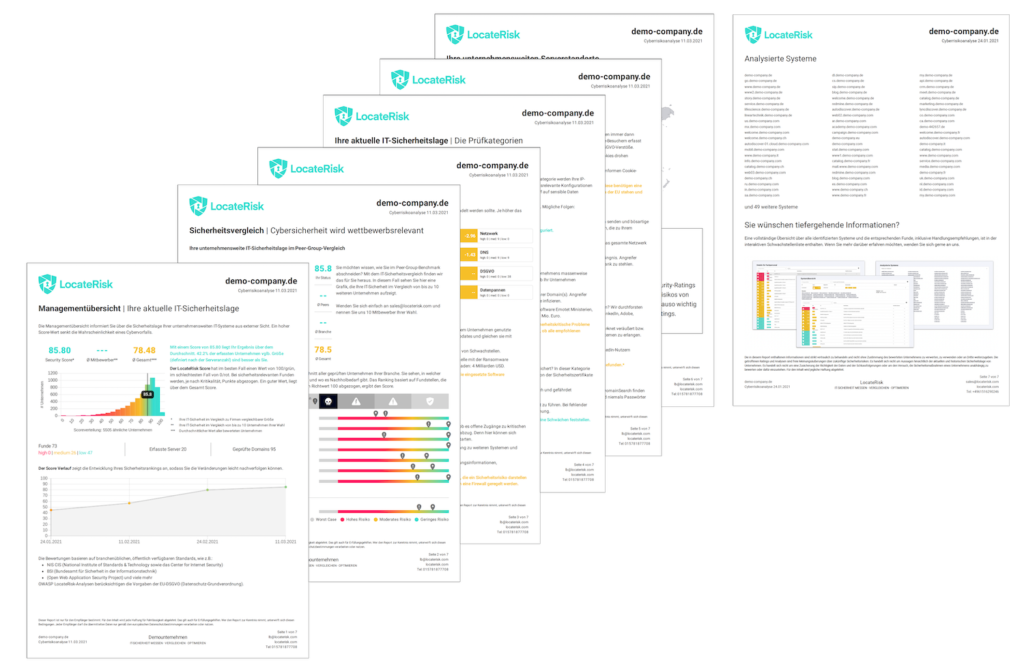

Un aperçu de gestion est un résumé facile à comprendre de l'analyse des vulnérabilités informatiques effectuée de manière automatisée. Les vulnérabilités critiques pour la sécurité sont identifiées, classées par ordre de priorité et complétées par des recommandations d'action à l'aide du domaine principal d'une entreprise, dont la surface d'attaque informatique est examinée d'un point de vue externe. L'analyse externe présente l'avantage que, contrairement à un pentest, aucune préparation ne doit être effectuée par le service informatique et qu'elle se déroule de manière inaperçue. Selon la taille de l'entreprise, un audit dure entre 3 et 48 heures. Le résultat est présenté dans deux rapports spécifiques : le rapport détaillé interactif pour les responsables informatiques et l'aperçu de gestion pour les dirigeants. De plus, le Security Score indique le niveau actuel de sécurité informatique par rapport à 5505 entreprises de taille comparable.

Pour les commerciaux, le point de vue externe sur la situation de la sécurité informatique à l'échelle de l'entreprise s'avère être une histoire passionnante mais inoffensive pour engager le dialogue avec les prospects et les clients. Comme leurs administrateurs ne sont généralement pas les seuls à s'occuper des environnements informatiques accessibles au public, mais qu'il s'agit d'agences ou de fournisseurs de services de sécurité gérés, ils ne se sentent pas immédiatement attaqués.

Résultat

Un collègue commercial ne peut plus s'imaginer commencer des entretiens avec de nouveaux clients sans les rapports Locaterisk. Un autre ajoute qu'il faudrait alors tout refaire à la main, ce qui prendrait beaucoup trop de temps. Tout compte fait, tout le monde s'accorde à dire que les rapports facilitent grandement l'introduction au thème de la sécurité informatique. L'intérêt est si grand que la plupart des clients demandent volontiers une offre de conseil pour parler en détail du rapport. Cela permet souvent de découvrir des problèmes qui conduisent directement à une commande de services gérés.

Managed Security Services - Les nouvelles affaires se font presque toutes seules

Si l'on parvient à placer les audits de sécurité informatique sous forme de surveillance chez les clients, cela s'avère payant pour tous. En effet, les analyses récurrentes aident les entreprises à minimiser durablement leur surface d'attaque informatique et assurent en même temps à l'entreprise de systèmes des revenus récurrents issus du contrat de partenariat LocateRisk. En outre, elles fournissent aux conseillers des informations importantes sur les nouveaux besoins des clients. Par exemple, des changements dans l'infrastructure informatique externe de l'entreprise qui peuvent nécessiter des administrateurs supplémentaires ou un support de projet étendu. En fin de compte, la conclusion est la suivante : si l'analyse des vulnérabilités informatiques permet d'entrer régulièrement en contact avec les clients, les nouvelles affaires pour les services de sécurité gérés se font presque d'elles-mêmes.

Demandez maintenant une Démo en direct personelle

Identifiez et réduisez vos cyber-risques grâce à un aperçu comparable et compréhensible de votre sécurité informatique. Demandez conseil à nos experts et découvrez comment LocateRisk peut vous aider à résoudre vos cyber-risques.