Priorité d'encouragement : Analyse de l'état actuel de la sécurité informatique

Le programme de la Rhénanie-du-Nord-Westphalie "MID-Digital Sicherheit" subventionne des analyses IST qui vous permettent d'identifier et de combler les lacunes de sécurité dans votre entreprise.

Plus de sécurité dans la chaîne d'approvisionnement

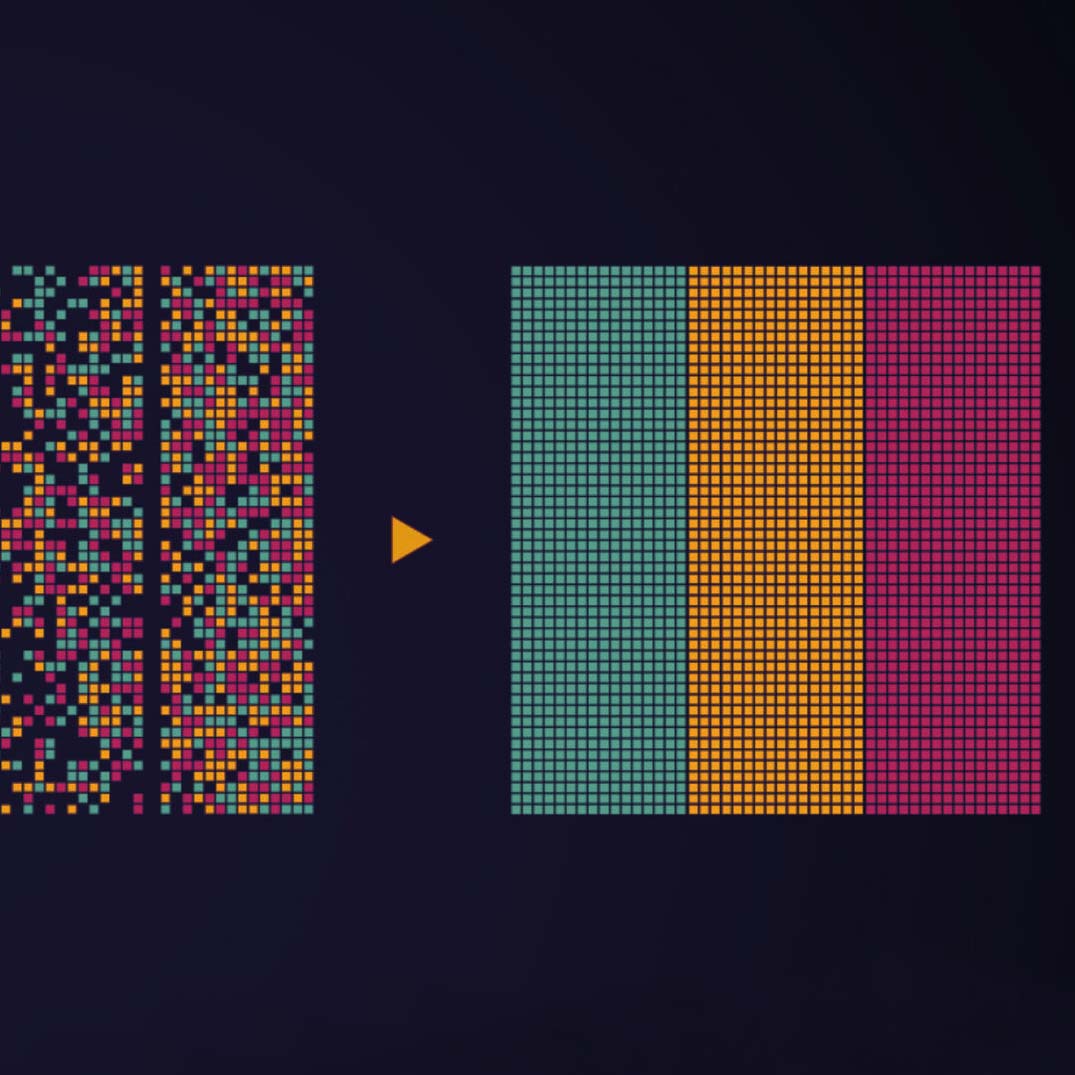

Pour la prévention dans les chaînes d'approvisionnement mondiales : LocateRisk a automatisé la gestion des risques informatiques des fournisseurs.

Loi sur la sécurité informatique 2.0 et NIS 2

Découvrez ce qui est déjà en vigueur aujourd'hui, ce qui va arriver à l'avenir et pourquoi l'état de votre mise en œuvre doit être examiné dès maintenant.

Posez la première pierre de votre protection informatique - avec ces 5 conseils

De nouvelles cyberattaques chaque jour et aucune fin en vue. Découvrez ici comment protéger fondamentalement votre entreprise en 5 étapes.

La directive européenne NIS2 est désormais officielle

Découvrez qui elle concerne, ce qui va changer et comment nous vous aidons dès aujourd'hui à vous mettre en conformité.

Comment minimiser le risque d'attaque par ransomware

Les attaques de ransomware sont une menace pour l'économie et la société. Il est donc d'autant plus important de pouvoir minimiser les risques en permanence.

Nouveau partenariat avec Aphos

MISE À JOUR DES NOUVEAUTÉS ! Nous sommes heureux d'avoir un nouveau partenaire solide à nos côtés : Aphos - Gesellschaft für IT-Sicherheit.

Quel est le niveau de sécurité de votre environnement en nuage ?

Il est bon de savoir : Les services cloud ne sont pas un modèle standard de sécurité informatique. Car comme souvent dans la vie, il en va de même ici : Tout dépend ...

Sécurité informatique et loi sur la chaîne d'approvisionnement : ce qu'il faut faire maintenant

La durabilité et les droits de l'homme sont au cœur de la loi sur la chaîne d'approvisionnement. Mais le thème de la cybersécurité devient également pertinent. Découvrez ce que vous pouvez faire dès aujourd'hui.

Shadow IT : comment détecter les systèmes cachés

Les systèmes oubliés dans le réseau d'entreprise deviennent rapidement une porte d'entrée pour les pirates. Découvrez ce qu'est le Shadow IT et comment détecter ces systèmes sans effort.

Sécurité du courrier électronique avec SPF, DKIM et DMARC

SPF, DKIM et DMARC sont des normes permettant d'endiguer l'usurpation d'identité et les attaques de hameçonnage. L'inscription est rapide. Nous vous montrons comment procéder.

Vulnérabilité Log4j - Découvrez lesquels de vos serveurs sont affectés

Vulnérabilité dans Log4j – des attaques sont déjà en cours. Ne perdez pas de temps à vérifier la sécurité de vos systèmes.

Statistiques sur la sécurité informatique : municipalités de Hesse

Les experts en sécurité informatique mettent depuis longtemps en garde contre les cyber-risques dans les administrations publiques. Les problèmes sont bien connus. Les résultats font encore défaut.

Statistiques sur la sécurité informatique : les parties

Quelle est la situation de la cybersécurité en Allemagne ? Quelle est la situation des partis politiques ? Notre enquête montre qu'il y a encore beaucoup de marge de progression.