Statistiken zur IT-Sicherheit: Die Parteien

Erhebung 1. Halbjahr 2021. Die Datenlage ist mehr als ernst! Leider spiegelt sie genau das wieder, was viele Unternehmen und Behörden bereits leidvoll erfahren mussten. Die IT-Sicherheitsvorkehrungen – soweit vorhanden – reichen nicht aus. Die Gefahr, Opfer eines Cyberangriffs zu werden, steigt. Grund genug, die aktuelle IT-Sicherheitslage in Deutschland genauer unter die Lupe zu nehmen. Passend zur bevorstehenden Bundestagswahl starten wir mit den neun Bundestagsparteien.

IT-Risikoanalyse der Parteien mit Sitz im deutschen Bundestag

Im Hinblick auf die Bundestagswahl hatte das zur Fraunhofer Gesellschaft gehörende Nationale Forschungszentrum für angewandte Cybersicherheit ATHENE Ende 2020 die IT-Systeme deutscher Parteien einer Prüfung unterzogen und schwerwiegende Schwachstellen identifiziert. Darüberhinaus gab ein Unterstützungs- und Beratungsangebot von Arne Schönbohm, Leiter des Bundesamts für IT-Sicherheit (BSI), zum Schutz vor Cyberkriminellen. Die WirtschaftsWoche hat im Juli 2021 in einem Beitrag darüber berichtet.

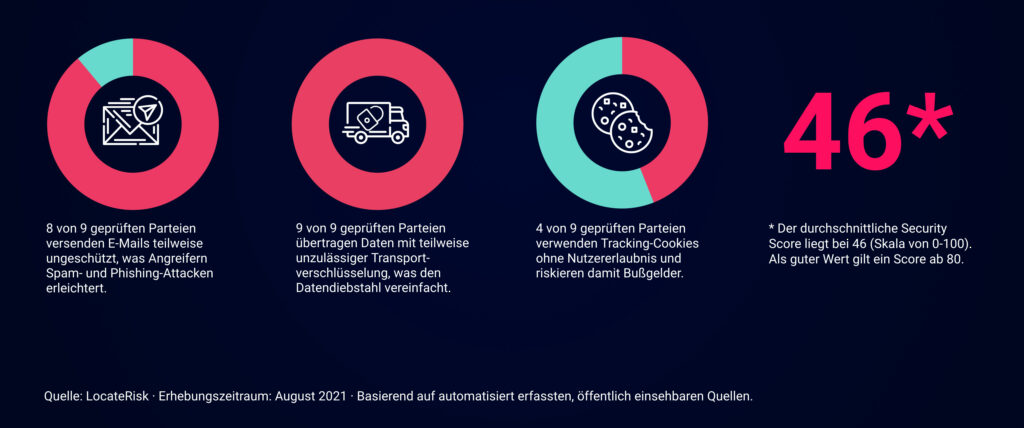

Wir wollten wissen, wie es heute um die Sicherheitslage steht und haben die IT-Angriffsfläche der neun Bundestagsparteien im August aus externer Perspektive analysiert. Dabei wurden die im Netz identifizierbaren Systeme erfasst und deren sicherheitskritische Stellen nicht-invasiv überprüft. In acht Kategorien, basierend auf öffentlich verfügbaren Behörden- und Industrie-Standards. Die Ergebnisse haben uns dann doch überrascht. Der Security Score lag im Durchschnitt bei 46 auf einer Skala von 0 bis 100. Bei einem Wert ab 80 sprechen wir von einer angemessenen IT-Sicherheit.

IT-Sicherheitslage ungenügend

In punkto Cybersicherheit ist bei den Bundestagsparteien noch viel Luft nach oben. Hier auszugsweise drei Kategorien, bei denen Handlungsbedarf besteht und welche Rolle dies für die Sicherheit hat.

Erstens: Cybersicherheit beim Mailversand

Wie gut ist der Mailversand der Parteien vor Identitätsraub geschützt? Lassen sich in deren Namen massenweise Spam-E-Mails verschicken – beispielsweise um sensible Daten abzugreifen? Ungeschützter Mailversand ermöglicht Spam- und Pishing-Attacken im Namen der Partei-Domain(s). Sind diese erfolgreich, können sich Angreifer Zugang zu weiteren Systemen verschaffen und sie mit Schadsoftware infizieren. Bei 89 Prozent der geprüften Parteien wurden DNS-Konfigurationen gefunden, die sicherheitskritische Probleme begünstigen können. Deshalb empfehlen wir allen IT-Verantwortlichen, die Sicherheitseinstellungen bei ihren Domainanbietern zu prüfen.

Zweitens: Cybersicherheit beim Datentransport

Ist der Datenfluss zwischen Partei-Mitarbeitern und Kommunikations- bzw. Geschäftspartnern vor dem Zugriff durch Dritte abgesichert? In dieser Kategorie wird die Verschlüsselungsqualität der Datenverbindungen bewertet. Dabei werden auch Gültigkeit und Version der Sicherheitszertifikate sowie deren korrekte Implementierung überprüft. Die Prüfung ergab, dass alle Parteien Daten mit teilweise unzulässiger Transportverschlüsselung übertragen und deutlichen Optimierungsbedarf haben. Denn die unsichere Übertragung sensibler Inhalte im Netz macht Datendiebstahl einfach und gefährdet die Sicherheit der Parteien sowie die der vernetzter Unternehmen.

Drittens: Verstöße beim Datenschutz

Gibt es Verstöße der Parteien gegen die Datenschutzgrundverordnung? Die Datenschutzgrundverordnung (DSGVO) stellt personenbezogene Daten unter besonderen Schutz. Diese werden immer dann verarbeitet, wenn Namen, (IP-)Adressen, Bankverbindungen, Gesundheitsdaten, Standortdaten uvm. von Website-Besuchern erfasst werden. In dieser Kategorie haben wir alle identifizierten Partei-Webseiten auf grundlegende DSGVO-Verstöße hin analysiert. Bei 44 Prozent der Parteien wurden hinsichtlich der DSGVO grenzwertige Situationen entdeckt, die eine manuelle Prüfung benötigen. Zur Erinnerung: Bei rechtswidrig gesetzten Cookie-Bannern und Marketing-, Tracking- oder Affiliate-Cookies drohen Abmahnungen und hohe Bußgelder.

Fazit: Liebe Parteien – Wir müssen reden!

Aufgrund der schon vor Monaten von ATHENE gelieferten Hinweise hatten wir gehofft, dass die Analyse-Ergebnisse zum Zeitpunkt der Wahl zumindest halbwegs zufriedenstellend ausfallen würden. Nun zeigt sich, dass noch immer – oder auch erneut – Handlungsbedarf besteht. Deshalb möchten auch wir unsere Unterstützung anbieten und stellen den jeweiligen IT-Verantwortlichen die entsprechende Analyse zur beschleunigten Schwachstellenbehebung gerne zur Verfügung.